计算机病毒知多少

序言

计算机病毒很容易导致我们的注意。一方面,病毒让我们晓得自己是多么的脆弱,一个编撰巧妙的病毒可以给全球的互联网带来巨大的影响;另一方面,它也让我们晓得人类是多么地智慧,人与人之间的相互联系又是多么的紧密。

比如,专家恐怕Mydoom蠕虫在2004年1月的三天之内就感染了大概25万台计算机(时代在线)。回到1999年3月,梅丽莎病毒的强悍威力甚至促使谷歌(Microsoft)和其他一些小型公司在该病毒得到遏止之前完全关掉它们的电子短信系统。2000年的“我爱你”病毒也带来了类似的灾难性后果。而当您发觉梅丽莎和“我爱你”病毒都是这么简单之时,它们所带来的严重后果会给您留下更深刻的印象。

在本文中,我们将阐述有关病毒(“传统”病毒和新型电子电邮病毒)的问题,便于让您了解病毒的工作原理以及怎样防范病毒、保护自己。通常说来,如今病毒没有先前这么大的影响力了,但时常还是会有人找到制造病毒的新方式,而这正是她们制造新闻的手段。

倘若您收听新闻,您可能晓得电子感染有多种不同方式。下边是一些常见的:

计算机病毒之所以被称为“病毒”,是由于它们同生物病毒有一些相像之处。计算机病毒从一台计算机传播到另一台计算机,如同生物病毒从一个人传播到另一个人身上。

据悉,它们还有一些深层次的共同点。生物病毒并不是一种活的生命体。它们只是一小段DNA代码,外边包着一层保护性的夹克。与细胞不同,这些病毒不能做任何事情或是进行自我复制,由于它不是活体。生物病毒必须先将其DNA注入细胞。之后,这些有毒的DNA借助细胞的现有机制进行自我复制。在一些情况下,细胞会仍然吸收有毒的微粒,直至它爆裂并释放出病毒,而在另一些情况下,细胞中会生成新的病毒微粒,一次一个,而细胞一直存活。

计算机病毒也有个别类似的特性。计算机病毒必须寄生到其他一些程序或文档中能够被执行。而一旦它处于运行状态,它就可以感染其他程序或文档。显而易见,计算机病毒和生物病毒的行为并不是完全相同,但它们也有着足够多的相像之处,所以才都被称为“病毒”。

哪些是“蠕虫”?

蠕虫是一种计算机程序,它还能从一台计算机自行复制到另一台计算机。蠕虫通常通过计算机网路传播和感染其他计算机。借助网路,蠕虫可以迅速进行自我复制。比如,在2001年7月19日,黑色代码蠕虫就在大概9个小时内复制了250,000多次。

蠕虫一般借助软件或操作系统中存在的某种安全漏洞。诸如,Slammer蠕虫(曾于2003年1月引起混乱局面)借助了MicrosoftSQL服务器的漏洞。这篇文章可以帮助您了解这个大型的Slammer程序(376个字节)。

蠕虫在自我复制时会用尽计算机时间和网路带宽,但是一般是一些有害的蓄意行为。2001年,黑色代码蠕虫就曾引起巨大影响。专家曾预测,这些蠕虫阻塞互联网的严重程度才能使网路渐渐陷于截瘫状态。

黑色代码蠕虫在开始复制时的确会阻塞互联网的流量,但并不像预测的这么严重。此类蠕虫的每位副本就会扫描互联网,查找没有安装Microsoft安全修复程序的WindowsNT或Windows2000服务器。当它找到不安全的服务器时,都会把自身复制到哪里。之后,新的副本接着扫描网路,以查找其他可以感染的服务器。取决于不安全服务器的数目,蠕虫可以制造出数以万计的副本。

黑色代码蠕虫的目的是做三件事:

最常见的黑色代码是原始IdaCodeRed(2001年7月19日爆发)的一个变体,一般被称为变种。按照法国国家基础设施保护中心(NIPC)的资料:

首先由eEyeDigitalSecurity报告发觉的IdaCodeRed蠕虫借助了MicrosoftIISInternet服务器应用程序编程插口(ISAPI)服务的众所周知的脆弱性。未安装修复程序的系统很容易遭到Idq.dll的“缓冲区溢出”的影响,进而让功击者才能在受感染系统中运行嵌入代码。这些留驻在显存中的蠕虫一旦在系统中被激活,会首先尝试创建一系列随机IP地址来感染未受保护的Web服务器,进而传播自己。之后,每位蠕虫线程就会检测受感染计算机的时钟。NIPC确定IdaCodeRed蠕虫的DOS执行的触发器时间是格林尼治标准时间的2001年7月20日0时,也就是日本西部时间的下午8:00。

在成功感染计算机后,这些蠕虫会在指定的时间联接到域tehouse.gov。这些功击全部由受感染系统发起近几年来的名称计算机病毒有哪些,它们同时向(198.137.240.91)的80端口发送100次联接。

日本政府修改了的IP地址,因而绕开了IdaCodeRed蠕虫的功击,并向公众发出了IdaCodeRed蠕虫警报,建议WindowsNT或Windows2000的Web服务器的用户勿必安装安全补丁程序。

计算机病毒的起源和历史

人创造了病毒。为了制造病毒,制造者须要编撰代码,对代码进行测试,确保它才能顺利传播,最后再散播病毒。病毒制造者还要设计病毒的功击阶段,不管病毒带来的是一封无趣的电邮还是要烧毁光驱。那她们为何要这样做呢?

起码有三种缘由。第一种缘由与破坏公物者和放火犯的心理相同。为何会有人想要砸碎他人的后窗,或在建筑物上乱涂乱画,或焚毁美丽的森林呢?对于一些人来说,这种事情让她们倍感激动。假如这些人刚好懂得计算机编程知识,这么她们就可能会把精力用在编撰破坏性病毒前面来。

第二种缘由是有些人抱着幸灾乐祸的心理,喜欢看到事情发展到一发不可拾掇的地步。好多人都乐于见到爆燃或事故这样的风波发生。在您成长的过程中,可能发觉邻居某个孩子学会了制造火药,之后他越做越大,甚至弄成了炸弹,最后他不是由于厌烦而作罢,就是彻底地毁了自己。这些能制造出一种迅速传播的病毒的人也有差不多同样的心理——病毒在计算机内制造了一个炸弹,随着越来越多的计算机遭到感染,最后的爆燃也就越来越“有趣”。

第三种缘由可能与虚荣心或这样做所带来的剌激感有关。这些人喜欢当好第一(如最早攀越珠穆朗玛峰)。山就在哪里,因而总有人想去爬它。倘若您是编程人员,而您又发觉了可以借助的安全漏洞,您很可能想抢在他人之前借助这个漏洞,以标榜自己。“当然近几年来的名称计算机病毒有哪些,我可以把这个漏洞告诉别人。但自己直接把漏洞展示给你们看不是更好吗?”正是这些逻辑造成了好多病毒的形成。

其实,大多数病毒制造者似乎都忽视了一个事实:她们所谓的创造实际上给计算机用户带来了极大的损失。破坏用户计算机上的全部文件是其中之一。在病毒导致实际损害以后,大公司的计算机人员必须耗费大量的时间来消除病毒。虽然只是一封无趣的短信也会带来实际的损害,由于收件人还要浪费时间来删掉它。正由于这般,法律对病毒制造者的制裁也极为严厉。

传统计算机病毒的大规模传播源于上世纪80年代后期,这种病毒之所以还能大行其道,主要有以下几个方面的诱因。第一个是个人计算机(PC)的普及。在上世纪80年代之前,家用计算机基本上不存在,或则只把它们当成玩具来玩。真正的计算机是极少见的,只有一些“专家”才有权使用它们。到了上世纪80年代,随着IBM的PC机(1982年推出)和Apple公司的Macintosh(1984年推出)的流行,真正的计算机才开始步入企业和家庭。到上世纪80年代后期,个人计算机早已广泛步入了企业、家庭和学院校园。

第二个诱因是计算机bbs的使用。用户可以通过调制译码器拔号步入公告板,下载各类各样的程序。当时,游戏、简单的文字处理软件和电子表格等特别流行。bbs的使用造成了后来我们称之为特洛伊木马病毒的前身的形成。当您看见有关特洛伊木马的介绍时,您会认为它是一个极其棒的程序。因而才能下载它。不过,当您运行该程序时,它所作出的事情可就没这么好了,例如擦除您c盘上的数据。您以为只是下载了一个好玩的游戏,而实际它却擦不仅您系统中的所有数据。不过,特洛伊木马只能给一小部份用户带来麻烦,由于它们很快都会被发觉。这样,公告板的所有者会从系统中去除木马文件,而用户也可以给其他人发送有关病毒的警告电邮。

第三个造成病毒形成的缘由是软驱。在上世纪80年代,程序的规模都很小,您甚至可以将操作系统、文字处理软件(以及其他一些程序)连同一些文档统统装入一两张软驱中。当时好多计算机都没有硬碟,在您打开计算机时,就须要从软驱上加载操作系统和其他所有内容。病毒正是借助这三个诱因制造了第一个可以自我复制的程序。

初期的病毒都是屈从到某个常见程序(比如一款流行的游戏或文字处理软件)中的一小段代码。用户可能从公告板中下载了受感染的游戏,并运行了该游戏。像这样的病毒就是嵌入到一个合法的小型程序中的一小段代码。当用户执行合法程序时,病毒会先运行,而这也正是制造病毒的初衷。病毒首先会将自身加载到显存中,之后查找c盘上是否还有其他程序。假如找到了,它都会更改并将自己的代码添加到这个不受怀疑的程序中。接着,病毒会启动这个“真正的程序”,而用户根本没法晓得病毒曾运行过。遗憾的是,这时病毒早已复制了自己,因而有两个程序已被感染了。上次只要执行这两个程序中的任何一个,病毒还会再感染其他程序,并始终循环下去。

倘若其中一个受感染的程序通过软驱传播给另外一个用户,或是上传到公告板中,这么其他程序都会遭到感染。这就是病毒传播的原理。

传播的过程是病毒的感染阶段。倘若病毒只是不断复制自身的话,它们还不会让人这么深恶痛绝。但遗憾的是,绝大多数病毒都有某种破坏性的功击阶段,它们会在这个阶段引起一些损害。一些类型的触发器会激活病毒的功击阶段,之后它们还会“采取行动”——在屏幕上输出一封无趣的短信或擦除您的所有数据等等,无所不能。触发器可能是某个特定日期,可能是病毒被复制的次数,或是其他诸这么类的事情。

典型的感染和保护

随着病毒制造者的水平越来越高,她们把握了一些新的方法。其中一项重要方法就是将病毒加载到显存中,这样只要计算机运行着,这种病毒就可以在后台活动。这促使病毒才能更有效地进行自我复制。另一项方法是感染软驱和硬碟上的启动磁道。启动磁道是一个大型程序,是计算机启动操作系统时首先加载的部份。它包括一个微型程序,告诉计算机怎么加载操作系统的其余部份。通过将自身代码装入启动磁道中,病毒就可以确保自身处于运行状态。它可以立刻把自己加载到显存中,但是不管计算机哪些时侯启动它都可以运行。启动磁道病毒可以感染插入计算机中的任何软驱的启动磁道。在学院校园那个多人共用计算机的地方,它们会像野火一样漫延。

通常说来,现今可执行病毒和启动磁道病毒都不会再有多大的恐吓。第一个诱因是现今的程序容积都很庞大。现在您订购的每位程序几乎都是使用光碟方式分发的。光碟不能被更改,因而病毒难以感染它们。而在程序容积十分庞大之时,要想便捷地携带它们,惟一简单可行的方式就是订购光碟。现今的用户其实不会像上世纪80年代那样把程序装进软驱中带走。当时订购装满程序的软驱如同买垒球卡一样流行。据悉,现今的操作系统都有启动磁道保护机制,因而也消弱了启动磁道病毒的威力。

虽然您的计算机依然可能会感染启动磁道病毒和可执行病毒,但如今它们要引起害处早已困难得多了,但是基本上不可能像先前那样迅速漫延了。假如用生物学名词作比喻的话,可以称之为“生境萎缩”。上世纪80年代,由软驱、小型程序和脆弱的操作系统所营造的环境让那些病毒席卷一时,但随着小型可执行程序、不可更改的光碟以及更好的操作系统防护举措的出现,易于病毒孳生漫延的温床在很大程度上已不复存在了。

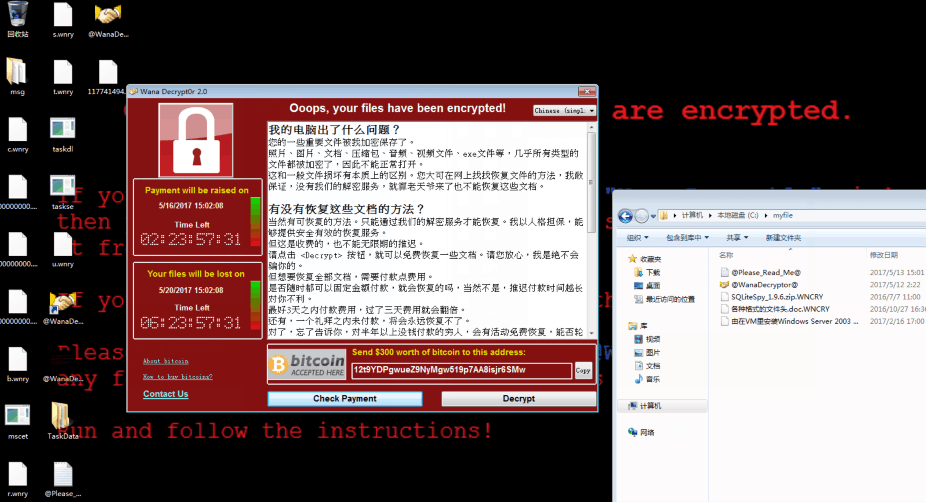

计算机病毒世界最后的顽敌就是电子电邮病毒以及1999年3月爆发的梅丽莎病毒。梅丽莎病毒藏身在MicrosoftWord文档中,通过电子电邮进行传播,其原理如下:

有人采用Word文档的方式创造了这些病毒,并上传到互联网新闻组。任何人若果下载并打开该文档就会触发这些病毒。之后,病毒会将文档(连同自身)通过电子电邮发送给被感染者个人地址簿中的前50位联系人。因为电邮富含被感染者的姓名等友好信息,因而寄件人会误以为文档是无害的,并打开它。这样病毒就可以从寄件人的计算机中再形成50封新的电子电邮。因而,梅丽莎病毒已成为目前为止传播速率最快的病毒!正如上面所提及的,它甚至促使许多小型公司关掉它们的电子电邮系统。

2000年5月4日爆发的“我爱你”病毒甚至愈发简单。它包含一段作为附件的代码。用户假如双击附件,这段代码都会运行。它会将自身的副本发送给被感染计算机地址簿中的所有联系人,之后开始破坏计算机中的文件。这是再简单不过的病毒行为。它更像是一种通过电子电邮传播的特洛伊木马而非病毒。

梅丽莎病毒借助了被称为VBA(VisualBasicforApplications)的MicrosoftWord中外置的编程语言。它是一种完整的编程语言,借助它,编程人员可以编撰程序来执行一些任务,比如更改文件和发送电子电邮。这些语言还具有一种便捷但很危险的手动执行功能。假如将程序插入文档中,这么只要一打开文档,程序都会立刻运行。这就是梅丽莎病毒的编程原理。任何人打开受梅丽莎病毒感染的文档,都会立刻激活这些病毒。它会发送50封电子电邮,然观后感染一个名为NORMAL.DOT的中心文件,这样其后保存的任何文件就会包含该病毒!它曾引起过非常混乱的局面。

Microsoft应用程序外置了一种称为宏病毒保护的功能,可以防御这类病毒。打开“宏病毒保护”功能时(默认选项是“打开”),手动执行功能会被禁用。因而,当文档尝试手动执行病毒代码时,系统都会弹出一个对话框来警告用户。遗憾的是,好多用户并不晓得宏或宏病毒为什么物,当她们看到该对话框常常把它忽视掉,于是病毒就有机可趁了。还有好多用户甚至关掉了保护机制。为此,虽然有防护举措,梅丽莎病毒还是才能漫延开来。

对于“我爱你”病毒来说,全部过程都是人为的。假如用户双击了附件中夹带的程序,这么病毒都会运行并执行一些操作。该病毒之所以还能这么泛滥,就是由于用户双击了这些可执行程序。

您可以通过以下几个简单步骤保护自己的计算机免受病毒的侵犯:

遵守前面的几个简单步骤,即可让您的计算机远离病毒的感染。