合勤52端口千兆Web可网管交换机 ES-1552

- Auto DoS 攻击保护

- Auto VoIP语音优化

- 17.6Gbps 无阻塞交换构架

- 4G上行带宽

- IEEE 802.3ad 静态端口聚合

- 直观友好的Web管理界面

- IEEE 802.1Q VLAN

- 端口安全

- 4个802.1p 优先级队列

- WRR/SPQ 队列调度算法产品为中小企业提供q大的网路功能

ES-1552集成48个千兆以太网插口和4个百兆下联插口(2个电口/2个单纤), 提供17.6Gbps的无阻塞交换速度。

利用链路凝聚可以把多个数据传输通道凝聚为单个逻辑通道,以获得更高带宽,加上已有的4G上行带宽完全可以满足视频/语音等应用需求。更加智能

伴随着诸多厂商陆续改良可管性的同时, 复杂性也骤然降低。对于大多数中小企业而言,的就是缺少IT专职人员的支持,尤其在完成布网之前。

依靠硬件平台, 自动防护拒服务功击,自动优化语音数据流,简化操作。更为关键的是,提高了网路的安全性和运行VoIP的性。更加安全-自动DoS攻击保护

安全性是中小企业/小型企业为关注的议程。"Auto DoS"可以防护普遍的拒服务功击。通常被觉得很复杂的配置访问控制列表,在这儿只须要通过几次键盘操作就可以完成。QoS-自动VoIP语音优化

VoIP早已是重要的商业差异化诱因, 通常就要求ITbm非常针对VoIP应用来优化网路配置。

面对这些需求, ES-1552随后推出"Auto VoIP"功能, 通过辨识匹配VoIP特点的数据包来自动赋于优先级, 从而保证了VoIP通信的高性,免去人工配置的麻烦。同时4个优先级队列和WFQ等调度算法也便捷了管理员进行带宽管理和服务质量管理。规格说明遵守标准

- IEEE802.3 10BASE-T以太网

- IEEE802.3u 100BASE-Tx以太网

- IEEE802.3ab 1000BASE-T以太网

- IEEE 802.3ah 1000Base-BX

- IEEE 802.3z

- IEEE802.3x流量控制

- IEEE802.1p服务类别,优先级合同

- IEEE802.1Q VLAN标记

- IEEE 802.3ad链路凝聚

性能

- 17.6Gbps 背板速度

- 交换转发速度 13.1Mpps

1000BASE-T/1000BASE-X联接下的数据转发速度是pps,

100BASE-TX联接下的数据转发速度是148800pps

- 全线速

MAC地址表和数据包缓存

- 8K

- 512KB 数据包缓存

流量管理和QoS

- 速率限制: 基于端口带宽管理 分为7个等级

(64Kbps,256Kbps,1Mbps,10Mbps,64Mbps,100Mbps,1Gbps)

- 基于端口的出口流量

- 广播风暴控制

- 拥塞控制

- 支持IEEE802.1p,每端口4个优先队列

- WRR(加权轮循)/严格优先级队列调度算法

Auto VoIP

持续地对VoIP数据包进行探测并赋以优先级, 保证VoIP业务通畅,

支持协议

- SIP 会话初始化协议

- MGCP 媒体网关控制协议

- SCCP 瘦小客户端控制合同

链路凝聚

- IEEE 802.3ad 静态链路凝聚

- 多6个凝聚组, 每组支持8个端口

用户安全举措和认证

- 端口特定MAC转发

- IEEE802.1Q基于标记的256组静态VLAN,

- 4K动态VLAN

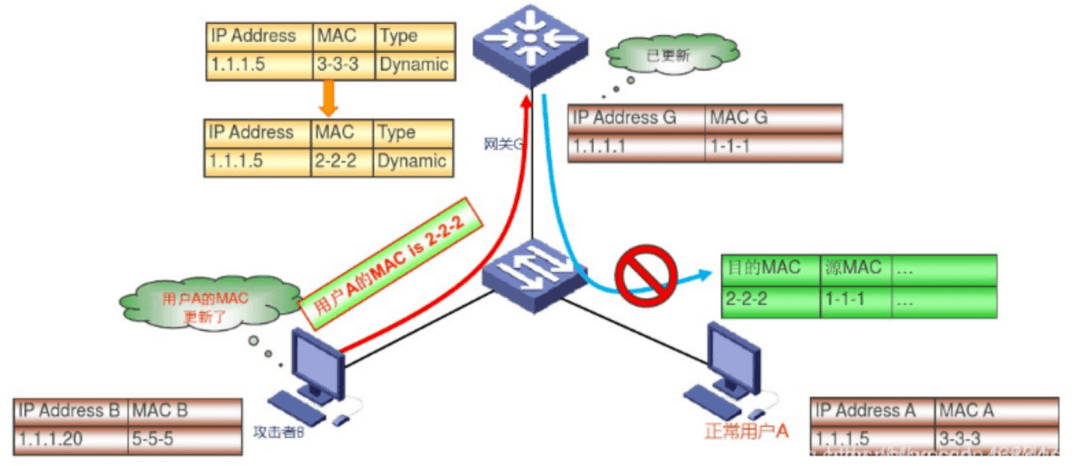

- 动态ARP防护

Auto Dos攻击防护

拒服务功击(DoS)试图让设备或则网路限于截瘫而不能提供正常服务。

Auto DoS功击防护设定简单,一键,完成DoS攻击手动防护。

可以防护的DoS攻击类别

- Land 攻击-攻击者发送具有相同IP 源地址、IP目标地址的wz TCP SYN 数据包信息流,

受害系统企图向自己发送响应信息,结果是系统遭到干扰并会截瘫或重启。

- Blat功击-攻击者发送具有相同源端口号和目的端口号的wz数据包,受害系统企图向自己发送响应信息,结果是截瘫或重启。

- SYNFIN 扫描 - 同步SYN, 响应ACK,结束FIN表示TCP/IP通讯会话的三个状态

如下几个扫描通过侦测TCP/IP规范中存在的漏洞, 触发主机系统返回非法的回应数据报文, 定位可以功击的端口:

- 扫描SYNFIN- 数据包中SYN/FIN位被置为1

- Xmascan - TCP序列号置为0, FIN/URG/PSH位置为1

- NULL 扫描 - TCP序列号置为0, 所有控制位置为0

- SYN报文端口< 1024 — SYN置为1的数据包中源端口大于1024

- Smurf 攻击 —攻击者使用功击目标的伪装源地址向一个*urf放大器广播地址执行ping操作,

然后所有活动主机就会向该目标应答,从而引起网路拥塞甚z中断。

-Ping 淹没- 利用Ping广播风暴,淹没整个目标系统,以z于该系统不能响应合法的通讯。

- SYN/SYN-ACK 淹没— 利用SYN或则SYN/ACK报文吞没整个目标系统。网络管理之安全机制

- 管理员要求账号验证网络管理

- 基于Web页面管理

- SNMP v1, v2,v3

关键词:合勤52端口千兆Web可网管交换机