在Powershell代码的编解码操作中,隐藏了许多技巧。特别是Veil框架和CobaltStrike合成的Payload,里面包含了许多技术奥秘。现在,咱们一起深入探讨这些细节。

Powershell代码解密执行

代码执行了解密过程,随后对中间内容进行了base64编码。解密后的代码又被重新解码,并再次进行base64编码,生成了数据流。这些数据必须经过解压缩才能运行。这一系列动作体现了加密和解码设计的巧妙,却也带来了潜在的安全风险,攻击者可能利用这一点实施恶意操作。

在现实情况中,黑客们常借助这类复杂的Powershell脚本绕过系统安全。这类脚本的复杂程度很高,使得安全检测变得异常困难,让许多企业的网络安全团队感到非常棘手。

系统位数判断

在Powershell脚本末尾,我们用 [IntPtr]::size -eq 8 来检查系统是32位还是64位。这个判断对代码在不同系统架构下的优化执行大有裨益。就好比为不同体型的人挑选合适的衣服尺寸。

在特定攻击场景里,攻击者能依据系统位数来选择不同的攻击手段。他们运用代码,针对各系统的兼容性展开攻击,这使攻击更加精准,进而对网络安全带来更大的风险。

Powershell_cmd类型Payload

Powershell_cmd类型的Payload可以生成一条可执行的Powershell命令,该命令执行的是base64编码的指令。这种Payload制作简单快捷,方便攻击者快速使用。

众多黑客在发动攻击时,会利用Powershell_cmd这类恶意负载,迅速在目标系统上执行恶意操作。若企业未能对这些指令实施有效监管,就有可能遭受攻击,进而引发数据泄露或系统损坏。

Veil框架简介

在先前介绍CobaltStrike所生成的各类payload时,并未提及Veil。原因是Veil并非一种可直接运用的编程语言。实际上,它是与CobaltStrike相结合的免杀框架。此框架为攻击者提供了新的绕过安全防御的策略。

在网络与网络攻击的对抗中,Veil的出现使得许多传统的安全防护设备难以精确识别恶意软件。这一现象使得不法分子能够更加轻易地渗透进目标系统。

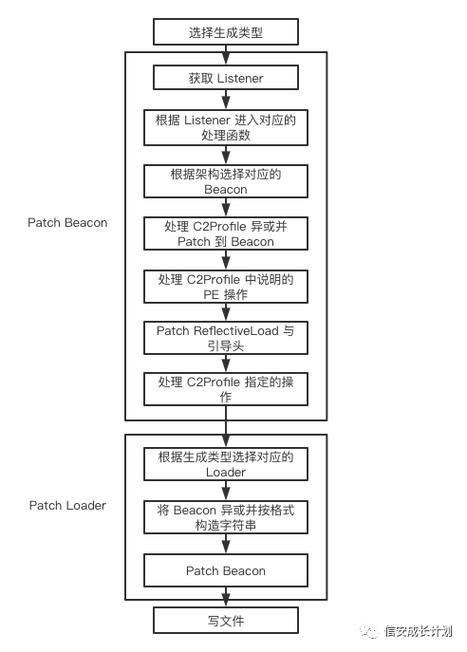

Veil生成Payload操作

CobaltStrike客户端能生成Veil类型的payload。将这个payload输入Veil框架,可以制作出具有免杀能力的样本。例如,用户可以输入数字1,选择常规模式来生成。而且,程序还允许用户选择生成未编码的payload或已编码的payload。

攻击者利用这种便捷的生成方法,快速制作出适用于不同场合和目的的恶意样本。网络安全防护遭遇挑战,迫切需要提高技术能力,来对抗这种快速变化的攻击手段。

不同选项下的Payload生成

Autoit脚本篇幅不长,主要作用是将Veil控制台生成的shellcode嵌入到calc.exe程序中。经核实,该shellcode系CobaltStrike工具用于下载后续payload的。Veil在制作autoit样本时,提供了五种选项。这些选项中,除了系统自带的默认设置,用户还可以选择使用MSFvenom所提供的shellcode功能。

选择MSFVenom的第二个选项,即使用配置shellcode,接着挑选msf的shellcode并输入相关信息。程序随后会制作一个名为payload1.exe的恶意文件。Veil在制作payload的过程中,会在各自文件夹内自动生成源代码和可执行文件。通过查阅C语言的源代码,可以更好地理解其构建原理。

我想请教大家一个问题,面对这些不断变换的网络攻击方式,我们应当如何有效地提升网络安全防护能力?如果这篇文章对您有所启发,不妨点赞或分享一下!